[Cartilla Temática PNP] Mediante La Dirección de Asesoría jurídica de la PNP, el 14JUN2024 , oficializó la elaboración y difusión de la CARTILLA TEMÁTICA 410-2024, «Procedimiento Policial Ante Delito de Transferencia Ilegal»; como herramienta técnica y especializada de carácter jurídico para el empoderamiento del servicio policial. ⇒DESCARGA AQUÍ⇐

Lee más:

- DL. 1267: Ley de la Policía Nacional del Perú [Actualizado]

- Reglamento del DL 1267, Ley de la PNP [DS 012-2025-IN]

- Actualizado 2026: Código Penal Peruano [Decreto Legislativo 635]

Procedimiento Policial Ante Delito de Transferencia Ilegal

PROCEDIMIENTO POLICIAL ANTE DELITO DE TRASNSFERENCIA ILEGAL

RD N° 30-2013-DIRGEN/EMG, MANUAL DE PROCEDIMIENTOS OPERATIVOS DE LA POLICÍA NACIONAL DEL PERÚ

TÍTULO V DELITOS CONTRA EL PATRIMONIO

(…)

HURTO DE FONDOS

Se considera Delitos Contra la Fe Pública- Falsedad Genérica y Hurto Agravado las modalidades de transferencia ilegal y clonación de tarjetas de crédito como aquellos actos cometidos por un agente, en perjuicio de otro, atentando contra su patrimonio.

Se encuentra tipificado en el Código Penal:

- Delito de Hurto agravado establece la Tipología y la sanción penal (Artículos 185° y 186° con sus respectivas modificatorias).

- Delito Contra la Fé Pública establece la tipología y la sanción Penal (Artículos 427° y 428° con sus respectivas modificatorias).

(…)

b. TRANSFERENCIA ILEGAL

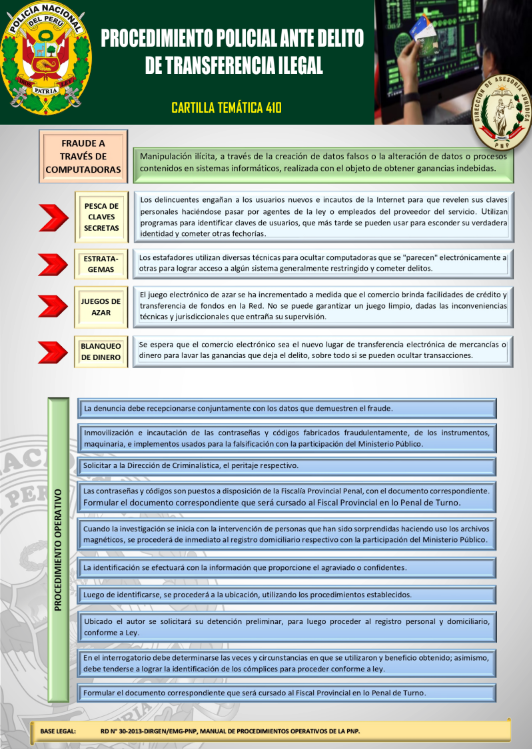

1) Fraude a través de computadoras

Estas conductas consisten en la manipulación ilícita, a través de la creación de datos falsos o la alteración de datos o procesos contenidos en sistemas informáticos, realizada con el objeto de obtener ganancias indebidas. Los distintos métodos para realizar estas conductas se deducen, fácilmente, de la forma de trabajo de un sistema informático: en primer lugar, es posible alterar datos, omitir ingresar datos verdaderos o introducir datos falsos en un ordenador. Esta forma de realización se conoce como manipulación del “INPUT” es posible interferir en el correcto procesamiento de la información, alterando el programa o secuencia lógica con el que trabaja el ordenador. Esta modalidad puede ser cometida tanto al modificar los programas originales, como al adicionar al sistema programas especiales que introduce el autor.

Estafas electrónicas:

La proliferación de las compras telemáticas permite que aumenten también los casos de estafa. Se trataría en este caso de una dinámica comisiva que cumpliría todos los requisitos del delito de estafa, ya que además del engaño y el «animus defraudandi» existiría un engaño a la persona que compra. No obstante, seguiría existiendo una laguna legal en aquellos países cuya legislación no prevea los casos en los que la operación se hace engañando al ordenador:

2) Modalidades

a) «Pesca» u «olfateo» de claves secretas: Los delincuentes suelen engañar a los usuarios nuevos e incautos de la Internet para que revelen sus claves personales haciéndose pasar por agentes de la ley o empleados del proveedor del servicio. Los «sabuesos» utilizan programas para identificar claves de usuarios, que más tarde se pueden usar para esconder su verdadera identidad y cometer otras fechorías, desde el uso no autorizado de sistemas de computadoras hasta delitos financieros, vandalismo o actos de terrorismo.

b) Estratagemas: Los estafadores utilizan diversas técnicas para ocultar computadoras que se «parecen» electrónicamente a otras para lograr acceso a algún sistema generalmente restringido y cometer delitos.

c) Juegos de azar: El juego electrónico de azar se ha incrementado a medida que el comercio brinda facilidades de crédito y transferencia de fondos en la Red. Los problemas ocurren en países donde ese juego es un delito o las autoridades nacionales exigen licencias. Además, no se puede garantizar un juego limpio, dadas las inconveniencias técnicas y jurisdiccionales que entraña su supervisión.

d) Blanqueo de dinero: Se espera que el comercio electrónico sea el nuevo lugar de transferencia electrónica de mercancías o dinero para lavar las ganancias que deja el delito, sobre todo si se pueden ocultar transacciones.

3) PROCEDIMIENTO OPERATIVO POLICIAL

El Investigador Policial aplicará el “Método General de la Investigación Policial”, teniendo siempre en cuenta que sólo su calidad profesional, su sapiencia y su experiencia en la investigación de este tipo de delitos, le permitirá un trabajo exitoso, básicamente puede aplicar el siguiente procedimiento:

a) La denuncia debe recepcionarse conjuntamente con los datos que demuestren el fraude.

b) Inmovilización e incautación de las contraseñas y Códigos fabricados fraudulentamente, de los instrumentos, maquinaria, e implementos usados para la falsificación con la participación de un Representante del Ministerio Público.

c) Solicitar a la Dirección de Criminalística, el peritaje respectivo.

d) Las contraseñas y Códigos serán puestos a disposición de la Fiscalía Provincial Penal, con el documento correspondiente.

e) Cuando la investigación se inicia con la intervención de personas que han sido sorprendidas haciendo uso los archivos magnéticos, se procederá de inmediato al registro domiciliario respectivo con la participación del Representante del Ministerio Público.

f) La identificación se efectuará con la información que proporcione el agraviado o confidentes; luego de identificarse el IP se procederá a la ubicación, utilizando los procedimientos establecidos. Ubicado el autor se solicitará su detención preliminar, para luego proceder al registro personal y domiciliario, conforme a Ley.

g) En el interrogatorio debe determinarse las veces y circunstancias en que se utilizaron y beneficio obtenido; asimismo, debe tenderse a lograr la identificación de los cómplices para proceder conforme a ley.

h) Formular el documento correspondiente que será cursado al Fiscal Provincial en lo Penal de Turno.

⇒DESCARGA AQUÍ⇐ «Procedimiento Policial Ante Delito de Transferencia Ilegal».